REDES CABLEADAS

Redes de Computadores:

La definición más clara de una red es la de un sistema de comunicaciones, ya que permite comunicarse con otros usuarios y compartir archivos y periféricos. Es decir es un sistema de comunicaciones que conecta a varias unidades y que les permite intercambiar información.

Se entiende por red al conjunto interconectado de ordenadores autómomos.

Se dice que dos ordenadores están interconectados, si éstos son capaces de intercambiar información. La conexión no necesita hacerse a través de un hilo de cobre , también puede hacerse mediante el uso de láser, microondas y satélites de comunicación

- Red en bus

- Red en estrella

- Red en anillo

- Red en árbol

- Red en malla

- Hub

- Red de computadoras

- red de doble anillo

- red mixto

- red totalmente conexa

- red backbone

Red en bus:

Red en topología de bus:

Red cuya topología se caracteriza por tener un único canal de comunicaciones (denominado bus, troncal o backbone) al cual se conectan los diferentes dispositivos. De esta forma todos los dispositivos comparten el mismo canal para comunicarse entre sí

Red en estrella:

Red en topología de estrella:

Una red en estrella es una red en la cual las estaciones están conectadas directamente a un punto central y todas las comunicaciones se han de hacer necesariamente a través de éste.

Dado su transmisión, una red en estrella activa tiene un nodo central activo que normalmente tiene los medios para prevenir problemas relacionados con el eco.

Se utiliza sobre todo para redes locales. La mayoría de las redes de área local que tienen un enrutador (router), un conmutador (switch) o un concentrador (hub) siguen esta topología. El nodo central en estas sería el enrutador, el conmutador o el concentrador, por el que pasan todos los paquetes.

Red en anillo:

Red con topología de anillo:

Topología de red en la que cada estación está conectada a la siguiente y la última está conectada a la primera. Cada estación tiene un receptor y un transmisor que hace la función de repetidor, pasando la señal a la siguiente estación.

En este tipo de red la comunicación se da por el paso de un token o testigo, que se puede conceptualizar como un cartero que pasa recogiendo y entregando paquetes de información, de esta manera se evitan eventuales pérdidas de información debidas a colisiones.

Cabe mencionar que si algún nodo de la red deja de funcionar, la comunicación en todo el anillo se pierde.

En un anillo doble, dos anillos permiten que los datos se envíen en ambas direcciones. Esta configuración crea redundancia (tolerancia a fallos).

Red en árbol:

Red en topología de árbol:

Topología de red en la que los nodos están colocados en forma de árbol. Desde una visión topológica, la conexión en árbol es parecida a una serie de redes en estrella interconectadas salvo en que no tiene un nodo central. En cambio, tiene un nodo de enlace troncal, generalmente ocupado por un hub o switch, desde el que se ramifican los demás nodos. Es una variación de la red en bus, la falla de un nodo no implica interrupción en las comunicaciones. Se comparte el mismo canal de comunicaciones.

Red en malla:

Red con topología de malla:

La topología en malla es una topología de red en la que cada nodo está conectado a todos los nodos. De esta manera es posible llevar los mensajes de un nodo a otro por diferentes caminos. Si la red de malla está completamente conectada, no puede existir absolutamente ninguna interrupción en las comunicaciones. Cada servidor tiene sus propias conexiones con todos los demás servidores

Hub:

Hub significado,

1. En informática un hub o concentrador es un equipo de redes que permite conectar entre sí otros equipos y retransmite los paquetes que recibe desde cualquiera de ellos a todos los demás. Los hubs han dejado de ser utilizados, debido al gran nivel de colisiones y tráfico de red que propician.

2.

3. Según estas características podemos clasificar las redes de computadores de la siguiente manera:

4. - Red Local ( LAN )

5. - Red Metropolitana ( MAN )

6. - Red Global ( WAN )

7. redes de área local

8. red de área local LAN (Local Area Network ), esta es una red limitada en un espacio físico que puede ser una oficina, edificio, universidad, etc. con un límite teórico de unos 8.000 puestos o estaciones de trabajo.

9. Normalmente cubre distancias de unos pocos centenares de metros alcanzando, las más proliferas, hasta 1 Km. de distancia entre un computador y otro. Su finalidad principal consiste en compartir los recursos y la información que dispone dicha red en el mínimo tiempo posible y sin duplicar la información en tanto y en cuanto sea posible y deseable.

10. redes de área Metropolitana

11. Red MAN ( Metropolitan Area Network ), es una red de área metropolitana, es decir, de cubrimiento geográfico por ciudades o por regiones y presta servicios a redes empresariales. Puede abarcar una distancia desde unas pocas decenas hasta 160 kilómetros.

12. redes de área Global

13. Las WAN (Wide Area Network) o redes de área mundial, son redes de alcance geográfico muy amplio, pudiendo llegar a cubrir todo el planeta, tal y como es el caso de Internet.

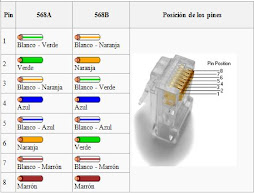

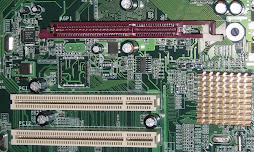

DIFERENTES TIPOS DE CABLES Y CONECTORES QUE SUELE UTILIZAR UN PC. l par 5 y 6 a recepción - y recepción +. SCSI-3 Ultra.- Conector de 50 pines, 8 dispositivos max. y 3 metros max. |

. Características

- Movilidad: permite transmitir información en tiempo real en cualquier lugar de la organización o empresa a cualquier usuario. Esto supone mayor productividad y posibilidades de servicio.

- Facilidad de instalación: al no usar cables, se evitan obras para tirar cable por muros y techos, mejorando así el aspecto y la habitabilidad de los locales, y reduciendo el tiempo de instalación. También permite el acceso instantáneo a usuarios temporales de la red.

- Flexibilidad: puede llegar donde el cable no puede, superando mayor número de obstáculos, llegando a atravesar paredes. Así, es útil en zonas donde el cableado no es posible o es muy costoso: parques naturales, reservas o zonas escarpadas

Un hub es un dispositivo concentrador que interconecta físicamente los nodos o dispositivos en una red de área local (LAN).

Existen dos tipos de hubs.

- Hubs activos: interconectan y amplifican las señales, para que éstas lleguen con más calidad al otro nodo.

- Hubs pasivos: sólo interconectan.

Los hubs no tienen ninguna inteligencia, sólo interconectan nodos físicamente (ya sea con cables o de manera inalámbrica). La inteligencia radica en las tarjetas de red, ya que estás se encargan de comunicarse entre nodos. Las tarjetas de red trabajan en la capa de enlace de datos, es decir ensamblan/desesamblan paquetes, verifican y controlan errores en los paquetes, controlan el flujo de datos en caso de que exista algún error, etc.

Los hubs según el modelo de referencia OSI, trabajan en la capa física. Cuando un nodo trata de comunicarse con otros dentro del mismo segmento de red, todos (los nodos) reciben la información, pero sólo uno la capta. A este fenónemo se le conoce como Broadcast y consiste en un inundamiento de la red. Es decir la comunicación es de uno a muchos. Esto hace que la comunicación entre los nodos sea más lenta.

Un switch es un dispositivo de red que interconecta, concentra y ensambla paquetes dentro de una red de área local (LAN).

Según el modelo de referencia OSI, un switch trabaja en la capa de enlace de datos, al mismo nivel en el que trabajan las tarjetas de red. La comunicación en una LAN con switchs es punto a punto, haciendo más rápida la transferencia de información entre ellos, en comparación con los hubs.

Un router (enrutador) en cambio trabaja más allá de una red de área local (LAN). Su función principal es encaminar (enrutar) paquetes entre redes LAN, CAN, MAN o WAN. Según el modelo de referencia OSI un enrutador trabaja en la capa de red

REDES Wi-Fi

Wi-Fi:

(pronunciado en inglés /waifai/, aunque en España se pronuncia /wifi/), siglas en inglés de Wireless Fidelity, es un sistema de envío de datos sobre redes computacionales que utiliza ondas de radio en lugar de cables, además es una marca de la Wi-Fi Alliance (anteriormente la WECA: Wireless Ethernet Compatibility Alliance), la organización comercial que adopta, prueba y certifica que los equipos cumplen los estándares 802.11. Estándares existentes

Artículo principal: IEEE 802.11

Existen diversos tipos de Wi-Fi, basado cada uno de ellos en un estándar IEEE 802.11 aprobado. Son los siguientes:

- Los estándares IEEE 802.11b e IEEE 802.11g disfrutan de una aceptación internacional debido a que la banda de 2.4 GHz está disponible casi universalmente, con una velocidad de hasta 11 Mbps y 54 Mbps, respectivamente.

- En la actualidad ya se maneja también el estándar IEEE 802.11a, conocido como WIFI 5, que opera en la banda de 5 GHz y que disfruta de una operatividad con canales relativamente limpios. La banda de 5 GHz ha sido recientemente habilitada y, además no existen otras tecnologías (Bluetooth, microondas, ZigBee, WUSB) que la estén utilizando, por lo tanto existen muy pocas interferencias. Su alcance es algo menor que el de los estándares que trabajan a 2.4 GHz (aproximadamente un 10%), debido a que la frecuencia es mayor (a mayor frecuencia, menor alcance).

- Un primer borrador del estándar IEEE 802.11n que trabaja a 2.4 GHz y a una velocidad de 108 Mbps. Sin embargo, el estándar 802.11g es capaz de alcanzar ya transferencias a 108 Mbps, gracias a diversas técnicas de aceleramiento. Actualmente existen ciertos dispositivos que permiten utilizar esta tecnología, denominados Pre-N.

Existen otras tecnologías inalámbricas como Bluetooth que también funcionan a una frecuencia de 2.4 GHz, por lo que puede presentar interferencias con Wi-Fi. Debido a esto, en la versión 1.2 del estándar Bluetooth por ejemplo se actualizó su especificación para que no existieran interferencias con la utilización simultánea de ambas tecnologías, además se necesita tener 40.000 k de velocidad. Seguridad y fiabilidad

Uno de los problemas más graves a los cuales se enfrenta actualmente la tecnología Wi-Fi es la progresiva saturación del espectro radioeléctrico, debida a la masificación de usuarios, esto afecta especialmente en las conexiones de larga distancia (mayor de 100 metros). En realidad Wi-Fi está diseñado para conectar ordenadores a la red a distancias reducidas, cualquier uso de mayor alcance está expuesto a un excesivo riesgo de inteferencias.

Un muy elevado porcentaje de redes son instalados sin tener en consideración la seguridad convirtiendo así sus redes en redes abiertas (o completamente vulnerables a los crackers), sin proteger la información que por ellas circulan.

Existen varias alternativas para garantizar la seguridad de estas redes. Las más comunes son:

- Utilización de protocolos de cifrado de datos para los estándares Wi-Fi como el WEP, el WPA, o el WPA2 que se encargan de codificar la información transmitida para proteger su confidencialidad, proporcionados por los propios dispositivos inalámbricos.

- WEP, cifra los datos en su red de forma que sólo el destinatario deseado pueda acceder a ellos. Los cifrados de 64 y 128 bits son dos niveles de seguridad WEP. WEP codifica los datos mediante una “clave” de cifrado antes de enviarlo al aire. Este tipo de cifrado no esta muy recomendado, debido a las grandes vulnerabilidades que presenta, ya que cualquier cracker puede conseguir sacar la clave.

- WPA: presenta mejoras como generación dinámica de la clave de acceso. Las claves se insertan como de dígitos alfanuméricos, sin restricción de longitud

- IPSEC (túneles IP) en el caso de las VPN y el conjunto de estándares IEEE 802.1X, que permite la autenticación y autorización de usuarios.

- Filtrado de MAC, de manera que sólo se permite acceso a la red a aquellos dispositivos autorizados. Es lo mas recomendable si solo se va a usar con pocos equipos.

- Ocultación del punto de acceso: se puede ocultar el punto de acceso (Router) de manera que sea invisible a otros usuarios.

- El protocolo de seguridad llamado WPA2 (estándar 802.11i), que es una mejora relativa a WPA. En principio es el protocolo de seguridad más seguro para Wi-Fi en este momento. Sin embargo requieren hardware y software compatibles, ya que los antiguos no lo son.

Sin embargo, no existe ninguna alternativa totalmente fiable, ya que todas ellas son susceptibles de ser vulneradas

_-_filtered.jpg)

No hay comentarios:

Publicar un comentario